構成管理とは?ITILにおける役割や導入メリット・課題を解説

構成管理とは?基本概念と重要性

構成管理の定義と役割

構成管理(Configuration Management)とは、ITサービスを構成するあらゆる要素(ハードウェア、ソフトウェア、ネットワーク、設定、文書、契約情報など)を「あるべき状態」で一貫して把握・制御する取り組みです。単なる資産の台帳管理ではなく「現実の環境」と「記録された情報」のギャップを最小化し、障害対応や変更影響の把握を素早く・正確に行うことを目的としています。

実務では、構成アイテム(CI)の識別、属性・関係性の管理、変更履歴の追跡が中心機能となります。これにより「どの機器やソフトが、どの環境で、どのバージョンで稼働し、何に依存しているのか」を可視化できます。結果として、計画的な変更、監査対応、セキュリティ統制が可能になり、サービスの安定稼働とリスク低減に直結します。

構成管理の歴史と発展

構成管理の考え方はもともと製造業や品質管理の分野で生まれました。設計図や部品表を最新状態に保ち、変更の影響を管理するために発達した手法です。その後、ソフトウェア工学に取り込まれ、ソースコードやプログラムのバージョンを体系的に管理する仕組みへと展開されました。

ITサービス運用の世界では、ITILでプロセスとして体系化され、クラウドやDevOpsの普及とともにさらに進化しています。

近年は Infrastructure as Code(IaC)や継続的デリバリーといったアプローチが広まり、自動発見(Discovery)、構成のバージョン管理、監査証跡の確保が標準的な実務となりました。従来の手作業の台帳更新では変化の速度に追いつけないため、自動化を前提にした構成管理が主流となっています。これにより、変更の再現性と透明性が飛躍的に高まり、複雑化するIT環境に欠かせない基盤となっています。

構成管理が必要とされる背景

現代のシステムはクラウド、SaaS、コンテナ、マイクロサービス、マルチベンダー構成といった多層的な環境で稼働しています。このため、環境は日々変化し、設定も階層的・相互依存的に複雑化しています。もし構成管理が不十分だと、属人化やブラックボックス化により、軽微な変更が連鎖的な障害を引き起こし、原因特定に長時間を要する危険があります。

さらに、内部統制やコンプライアンスの観点では「誰が・いつ・どこで・何を変更したのか」という証跡を残すことが必須条件です。証跡がなければ監査不備となり、企業リスクに直結します。

こうした背景から、構成管理は「あれば便利」ではなく「なければ運用できない」領域へと位置づけられるようになりました。正確なCMDBと自動化された変更統制は、変化のスピードと品質保証を両立させるための前提条件です。

構成管理の期待効果

構成管理を適切に実施すると、以下のような効果が期待できます。

- 障害対応の迅速化

- 変更リスクの抑制

- 監査・セキュリティ対応の強化

- コスト最適化

第一に、障害対応の迅速化です。影響範囲と依存関係が見えることで、切り分けと復旧の手順が明確になり、平均復旧時間(MTTR)を短縮できます。

第二に、変更リスクの抑制です。リリース前にCI間の関係から影響を推定し、必要なテストや調整を先回りできます。

第三に、監査・セキュリティ対応の効率化です。構成基準からの逸脱(ドリフト)を検知し、変更証跡を根拠として内部統制を強化できます。

最後に、コスト最適化です。IT資産情報(契約・保証・ライセンス)と構成情報(バージョン、設定、依存)を組み合わせることで、更新計画の合理化や投資優先度の明確化が可能となります。結果として、運用コストを抑えつつ、停止しない・説明できる・拡張に耐える運用が実現します。

構成管理と関連する概念の違い

構成管理とIT資産管理の違い

構成管理とよく混同される概念に「IT資産管理」があります。資産管理は、主に所有しているハードウェアやソフトウェアの数・契約・利用状況を台帳として把握する活動です。一方、構成管理は「その資産がシステムの中でどのように接続・依存しているか」を重視します。

例えば、資産管理では「サーバが10台あり、ライセンスは〇件保有」という情報を押さえますが、構成管理では「そのサーバがどのアプリケーションに依存し、どのネットワーク機器と接続されているか」を追跡します。障害が起きたときに資産台帳だけでは影響範囲が見えませんが、構成情報があれば即座に依存関係を特定し復旧につなげられます。

実務では両者を統合することが理想です。契約更新の計画を資産管理から引き出し、構成情報と組み合わせると、システムの投資優先度が明確になります。資産の「所有」と構成の「関係性」は補完関係にあり、両輪で運用することでコスト最適化と安定稼働を両立できるのです。

構成管理とバージョン管理の違い

もうひとつ混同されやすいのが「バージョン管理」です。

バージョン管理はGitなどを使い、ソースコードやドキュメントの変更履歴を記録する仕組みです。一方、構成管理は開発物そのものではなく、運用環境に展開されたインフラ・アプリ・設定の状態を管理対象とします。

たとえば、Gitでアプリケーションのコードバージョンを追跡するのはバージョン管理ですが、そのアプリが稼働するサーバのOSバージョンやミドルウェア設定を記録・制御するのは構成管理の領域です。両者は異なる対象を扱いますが、連携させることで大きな価値が生まれます。コード変更を本番環境へ展開する際、構成情報を参照すれば依存関係や影響範囲を事前に把握でき、リリースの安全性を高められます。

つまり、バージョン管理=開発の軌跡、構成管理=運用の現実を記録するものであり、両者を連携させることで一貫性のあるシステム運用が可能になるのです。

| 項目 | IT資産管理 | 構成管理 | バージョン管理 |

|---|---|---|---|

| 管理対象 | ハード・ソフトの所有・契約 | システム要素の状態・依存関係 | ソースコード・ドキュメント |

| 主な目的 | 契約管理・ライセンス最適化 | 安定稼働・変更制御 | 開発履歴の追跡 |

| 活用場面 | 資産棚卸・コスト管理 | 障害切り分け・変更計画 | CI/CD・チーム開発 |

| 補完関係 | 投資判断の基盤 | 運用基盤の制御 | 開発と運用の橋渡し |

このように、三者は似て非なる領域を扱っています。混同せず正しく位置付けることで、組織全体のIT運用設計がブレなく進められます。

ITILにおける構成管理(ITIL v3/v4)

構成アイテム(CI)とは

ITILにおける構成管理の中心概念は「構成アイテム(Configuration Item:CI)」です。

CIとは、サービス提供に必要なすべての要素を指します。サーバやネットワーク機器などのハードウェアに加え、OS・アプリケーション・設定ファイル、さらには契約書や運用手順書といった文書までが対象となります。

実務で重要なのはCIの粒度設定です。粒度が粗すぎると影響範囲の特定が曖昧になり、細かすぎると管理工数が膨大になります。たとえば「サーバ全体」をCIとするのか、「OS・アプリを個別CI」とするのかで、運用効率が大きく変わります。適切なCI定義は、後述するCMDBの正確性と信頼性を左右する土台となります。

構成管理と変更管理(変更有効化)・インシデント管理の関係

構成管理は単独で完結するのではなく、ITILの他プロセスと密接に結びついています。代表例が変更管理とインシデント管理です。

変更管理では、新しいリリースや設定変更の影響を分析する際にCMDBを活用します。たとえば、あるサーバを停止させる場合、そのサーバに依存するアプリや業務サービスを一覧化し、利用者への影響を事前に把握できます。

インシデント管理においても構成情報は不可欠です。障害が発生したときに依存関係をたどれば、原因箇所を迅速に特定でき、平均復旧時間(MTTR)の短縮につながります。さらに、再発防止のための根本原因分析(RCA)の質も高まります。

このように構成管理は、変更・インシデント対応の基盤として、ITサービス全体の安定性と透明性を高める役割を担っています。

ITIL v3とv4における位置付けの違い

ITIL v3では「サービスアセットおよび構成管理(SACM)」として定義され、サービスライフサイクル全体でCIを正確に管理し、障害や変更時に活用することが重視されていました。言い換えると、正しい情報の維持と提供 が中心的な目的でした。

一方、ITIL v4では構成管理は「プラクティス」のひとつに位置付けられ、DevOpsやアジャイルとの親和性を意識した柔軟なアプローチへと進化しました。CIの正確性を維持することは変わりませんが、クラウドやコンテナ環境など変化の速い環境に適応する「動的な情報活用」が強調されています。

つまり、v3では「静的に正しいデータを維持すること」が中心だったのに対し、v4では「変化に即応し価値を生む基盤」としての役割に拡張されているのです。

| 観点 | ITIL v3 | ITIL v4 |

|---|---|---|

| 位置付け | プロセス(サービスアセットおよび構成管理) | プラクティスの一部として整理 |

| 管理対象 | 構成アイテム(CI)+サービス資産(契約・ライセンスなど) | 主にCI(依存関係・状態)、資産は別途「IT Asset Management」で扱う |

| 主眼 | 正確で一貫した構成情報の維持と提供 | 動的環境への即応、情報の鮮度・活用価値を重視 |

| 適用範囲 | サービスライフサイクル全体 | DevOps・アジャイル・クラウドを含む俊敏な運用環境 |

| 管理スタイル | 静的な台帳管理寄り(定期更新・レビュー主体) | 自動化・IaCと連携したリアルタイム更新・活用 |

| ツール活用 | CMDB/CMSを中心に構成情報を保持 | CMDBに加えDiscovery・IaC・監視ツールと連動 |

| 成果指標 | 正確性、完全性、一貫性 | ビジネス価値、俊敏性、信頼性 |

| 課題 | CI粒度の最適化、CMDBの鮮度維持が難しい | 自動化の仕組みを整えないと形骸化しやすい |

管理対象と管理項目

構成管理の対象はサーバやネットワーク機器といった物理要素だけでなく、ソフトウェア、OS、設定情報、さらには設計書や運用手順といった文書まで幅広く含まれます。これらはすべて「構成アイテム(CI)」として扱われ、粒度や範囲の定義次第で運用効率が大きく変わります。

ここでは代表的な対象と管理項目を整理します。

ハードウェア

サーバ、ネットワーク機器、ストレージ、PC端末などの物理機器は、システム基盤を支える最も分かりやすい管理対象です。管理項目には型番、シリアル番号、設置場所、保守契約の有無などが含まれます。

例えばデータセンターでサーバ障害が発生した際、設置ラックや稼働アプリケーションを即座に把握できれば、復旧時間を大幅に短縮可能です。逆に情報が不正確だと現地調査に時間を取られ、サービス停止が長引くリスクがあります。

ハードウェア情報をCMDBに登録し資産台帳と連携することで、契約更新や保守切れリスクの管理にも活用できます。

ソフトウェア・OS

ソフトウェアやOSは脆弱性対応や標準化の観点から特に重要です。管理項目はバージョン、パッチ適用状況、設定内容などです。

例えば「各システムでApacheのバージョンが異なるため、脆弱性対応が難しい」といった課題はよくあります。構成管理で統一的にバージョンを把握していれば、脆弱性報告が出た際に影響を受けるシステムを即座に特定し、対応優先度を決定できます。

また、OSやアプリケーションのサポート終了日(EOL)を見据えた移行計画にも活用でき、突発的な障害や規制違反を予防できます。

ネットワーク

ネットワーク構成情報もCIとして欠かせません。IPアドレス体系、ルーティング情報、ファイアウォールやロードバランサの設定などは、接続性やセキュリティに直結します。管理が不十分だと、ルール変更により通信が遮断されたり、セキュリティホールが発生したりする危険があります。

例えば、ファイアウォールの設定変更が他システムの連携を止めてしまうケースは典型です。

構成管理を徹底すれば通信経路やルールを可視化し、変更時の影響を事前に分析できます。監視やログ管理と連携すれば、異常検知の迅速化にもつながります。

ドキュメント・手順

設計書や運用手順書といったドキュメントもCIとして管理することが推奨されます。多くの現場では文書更新が遅れ、実際の環境との差分が拡大し、障害対応や監査で問題化します。最新文書をCIと紐付けて管理することで、変更発生時に関連資料も必ず更新され、整合性を維持できます。

例えば新サーバ導入時に設計書・マニュアルを同時更新するルールを定めれば「資料上は存在しないが現場にはある」といった不一致を防げます。

監査やコンプライアンス対応においても、記録が現実と一致していることは大前提です。文書をCIとして管理することは、信頼性の高い運用品質と説明責任を果たすための重要な手段となります。

CMDB(構成管理データベース)とは

構成管理を実現するうえで中心的な役割を果たすのが CMDB(Configuration Management Database) です。CMDBは、システムを構成するすべての要素=構成アイテム(CI)の情報を一元管理し、依存関係や変更履歴を追跡できる仕組みです。

「単なるデータの集積ではなく、信頼できる参照基盤として運用判断を支えます。実務ではCMS(複数の台帳や外部ソースを連携)として設計し、Discovery(自動発見・更新)により鮮度と整合性を維持します。

CMDBの基本機能

CMDBのコア機能は以下の3点に集約されます。

- CIの正確な登録・分類:サーバやソフトウェアの属性を整理し、管理対象を体系的に把握する。

- 関係性・依存性の可視化:アプリがどのサーバやネットワーク機器に依存しているかを明示する。

- 変更・状態の履歴管理:いつ・誰が・どのように変更したかを記録し、監査や障害調査に活用する。

これらの情報は検索・レポート機能を通じて活用でき、障害時の影響範囲分析や変更計画の妥当性確認を効率的に支援します。

CMDB導入のメリット

CMDBを導入することで、次のような効果が期待できます。

第一に、障害対応の迅速化 です。依存関係を可視化できるため、障害発生時に影響範囲を即座に把握し、復旧までの時間を短縮できます。

第二に、変更リスクの抑制 です。リリース前に関係システムを特定できるため、影響範囲を事前にテスト計画へ反映し、予期せぬ停止を防止できます。

第三に、監査・コンプライアンス対応の強化 です。CMDBに蓄積された履歴は内部統制や外部監査の根拠として機能し、説明責任を果たす基盤となります。

最後に、コスト最適化 です。資産管理やライセンス管理と連携すれば、契約更新やリソース投資の優先度を合理的に判断でき、重複投資や無駄なコストを削減できます。

結果として、CMDBは単なるデータベースではなく「運用の意思決定を支える基盤」として価値を発揮します。

CMDBの構築と運用ポイント

一方で、CMDBの導入は「作れば終わり」ではありません。最大の課題は 情報の鮮度維持 です。手作業による更新は現実的でなく、時間が経つほど現場との差分が広がります。そのため、Discoveryツールやエージェントによる自動収集を活用し、更新作業を省力化することが不可欠です。

また、運用ルールと責任分担を明確にしなければ形骸化しやすくなります。たとえば「新規サーバ導入時は必ず登録」「変更は変更管理プロセスと連動して反映」などのフローを徹底することが重要です。

さらに、ユーザーが使いやすい検索性・レポート機能を備えているかも成功の鍵です。登録されても活用されなければ意味がありません。CMDBは 鮮度・定着・利用価値 の3点をバランスよく確保して初めて有効に機能します。

構成管理の方法とプロセス

構成管理は単なるデータベース構築ではなく、継続的に「記録と現実を一致させる」運用プロセスです。ここでは、ITILをベースに整理された代表的な3つの流れを紹介します。

構成アイテムの識別と登録

最初のステップは「どの範囲をCIとして管理するか」を決め、標準ルールに基づいて登録することです。

全体を一度に網羅しようとすると形骸化しやすいため、重要度の高いサービスや基幹システムから始めるのが現実的です。登録方法は、自動収集ツールでハードやソフトの技術情報を取得し、人手で契約や手順書を補完する「自動+手動のハイブリッド型」が定着しやすい運用モデルです。

粒度を適切に定義し、命名規約や属性項目を統一することで、将来の検索性や監査精度が大きく向上します。

構成変更管理とトラッキング

システム障害の多くは変更作業に起因します。そのため、構成管理では「変更前に影響範囲を把握し、変更後に必ず情報を更新する」という一貫したプロセスが不可欠です。

実務では、CMDBを参照しながら変更計画を立て、承認後に作業を実施し、履歴を自動的に反映させる仕組みを持つことが望まれます。特にCI/CDパイプラインを採用している環境では、コード変更が即座に本番へ反映されるため、構成情報の自動更新と証跡保存が品質保証の鍵を握ります。

これにより、トレーサビリティを確保し、再発トラブルを未然に防ぐことが可能になります。

構成監査と整合性チェック

構成管理を持続的に機能させるには、定期的な監査と改善が欠かせません。

登録情報と実環境の状態は放置すれば必ず乖離するため、Discoveryによる差分検知と、担当者による妥当性レビューを組み合わせることが効果的です。また、差分検知率、変更反映のリードタイム、CI登録網羅率といったKPIを設定し、定期的にモニタリングすることで改善サイクルを回せます。

監査を単なるチェック作業にせず、「改善のためのフィードバックループ」として位置付けることで、構成管理を成熟させ、長期的な運用品質を高められるのです。

自動化とIaC

現代の構成管理では、人手に依存した棚卸しや更新ではスピードと精度が追いつきません。そこで鍵となるのが 自動化 と Infrastructure as Code(IaC) の活用です。自動収集や差分検知を組み込み、構成情報をコードとして管理することで、再現性と透明性を確保できます。ここでは代表的なアプローチを解説します。

自動発見・自動検知の活用

従来はシステム導入時や定期点検のたびに人が手作業で情報を更新していましたが、この方法では環境の変化に追従できません。

Discoveryツールを導入すれば、サーバ・ネットワーク機器・ソフトウェアの構成情報を自動収集し、即時にCMDBへ反映できます。さらに差分検知を組み込むことで、理想状態と実環境の乖離(ドリフト)を早期に発見できます。

これにより、定期棚卸しの工数を削減しつつ、常に鮮度の高いデータを維持できるのです。

構成ドリフト対策

「構成ドリフト」とは、理想的に定義した構成から実際の環境が徐々にずれていく現象を指します。

たとえば、一部のサーバでセキュリティパッチが未適用のまま放置されるケースが典型です。これを防ぐには、望ましい構成基準(ゴールデンイメージやポリシー)を明示し、自動検出と是正を仕組み化することが重要です。IaCを活用すれば、構成そのものをコードで定義でき、差分が出た場合は自動修復やアラートで即時対応できます。

これにより、自己修復の仕組みを組み込みやすくなり、システムの安定状態の維持が容易になります。

予防・予知保全への展開

自動化とIaCは、障害発生後の対応だけでなく、予防や予知の領域にも応用できます。

構成情報と監視ログを組み合わせることで「特定バージョンのソフトで障害発生率が高い」といった傾向を検出できます。さらに機械学習を取り入れれば、構成状態と性能データから故障の兆候を自動抽出することも可能です。これにより、障害発生前に予防保全を実施し、保守コスト削減と稼働率向上を両立できます。

構成管理は静的な管理から、予測型のリスクマネジメント基盤へと進化しています。

構成管理を支援するツールとシステム

構成管理はツールなしでは継続運用が困難です。特に大規模環境やクラウド・オンプレの混在環境では、人手だけでは情報鮮度を維持できません。構成管理ツール単体での導入に加え、統合運用管理やITSMツールと連携させることで、システム全体の最適化が可能になります。

ここでは代表的なツールとその活用ポイントを整理します。

構成管理ツールの代表例

代表的なツールには Ansible、Puppet、Chef があります。いずれもサーバやアプリの構成をコード化し、反復的かつ自動的に適用できる点が共通しています。

- Ansible:宣言型で記述がシンプル。小〜中規模環境や運用部門で扱いやすい。

- Puppet:ポリシーベースで細かい制御が可能。大規模環境に強い。

- Chef:レシピ形式で柔軟性が高い。複雑な依存関係に対応可能。

これらのツールを利用すれば、サーバ設定やパッチ適用を自動化でき、人手の作業負荷を大幅に削減できます。また、コードとして管理するため、再現性と監査性が高まり、セキュリティやコンプライアンス面でも有効です。環境の規模や担当者のスキルに応じて、最適なツールを選択することが成功の鍵となります。

統合運用管理ツールとの連携

構成管理は、監視・ジョブ管理などの統合運用ツールと組み合わせることで効果が倍増します。例えば監視システムで障害を検知した際、構成情報を即座に参照できれば、影響範囲を自動で把握でき、一次対応を迅速化できます。

また、ジョブ管理と連携することで、バッチ処理やバックアップと構成変更の衝突を回避でき、システム全体の安定性が向上します。

この連携により「監視は見張るだけ」「構成管理は記録するだけ」といった縦割りを解消し、“運用の全体最適” を実現できます。

ITSM・サービスデスクとの連携

構成管理をITSMやサービスデスクと統合すると、業務プロセス全体で大きなメリットが生まれます。

インシデント管理では、ユーザーからの問い合わせチケットにCI情報を自動で紐付けることで、対応時間を短縮できます。変更管理では、承認時にCMDBから影響範囲を直接参照できるため、判断が迅速かつ正確になります。さらに、問題管理やナレッジ管理とも連携すれば、再発防止策の質が向上し、サービス品質全体を底上げできます。

つまり、構成管理は単なるIT基盤管理に留まらず、顧客体験を高める要素となります。

IT資産管理ツールの活用パターン

構成管理と資産管理は補完関係にあります。資産管理システムの情報(購入日・契約・ライセンス)を初期登録に活用すれば、CMDB構築を効率化できます。また、利用状況や契約更新情報と組み合わせれば、ライセンスの重複や無駄なコストを削減可能です。

例えば「未使用ソフトのライセンスを削除し、利用率の高い部門へ再割当て」といった施策は、構成管理×資産管理の連携があって初めて実現します。結果として、コスト削減・セキュリティ強化・投資判断の精度向上 が同時に進みます。

資産管理と構成管理を横断的に利用することで、戦略的なIT投資判断を支援できるのです。

ツール選定時のチェックポイント

ツールを選ぶ際は、単なる機能比較ではなく、自社環境に合わせた基準を持つことが重要です。特に注目すべきは以下の3点です。

| チェックポイント | 基準 |

|---|---|

| 自動化範囲と柔軟性 | 小規模対応から大規模スケールまで可能か。 |

| 既存システムとの親和性 | 監視・ITSM・資産管理と容易に統合できるか。 |

| TCOと運用性 | 導入コストだけでなく、運用チームが継続的に使えるか。 |

この視点を持つことで「導入したが使われない」失敗を避けられます。ツールはゴールではなく、構成管理を定着させるための手段 である点を常に意識しましょう。

セキュリティ・コンプライアンスと標準規格

構成管理は、単にシステム構成を整理するだけでなく、セキュリティ対策とコンプライアンス遵守の基盤 でもあります。誰が・いつ・どのような変更を加えたかを記録し、構成基準からの逸脱を検知できる仕組みは、内部統制・外部監査の双方で強力な証跡となります。

また、国際規格や国内ガイドラインと整合させることで、組織の成熟度や信頼性を高めることができます。

セキュリティ強化とコンプライアンス順守

システム障害やセキュリティインシデントの多くは、管理されない変更や設定ミスから発生します。構成管理を徹底すれば、不正変更や逸脱を早期に検知でき、リスクを最小化できます。

例えば「誰が・いつ・どのサーバに・どの設定変更を行ったか」を正確に記録しておけば、インシデント発生時の追跡調査が迅速化します。さらに、ログとCMDBを突き合わせれば、影響範囲の洗い出しも容易になります。監査対応の場面では、変更証跡をそのまま内部統制の根拠として提出できるため、余分な工数を削減できます。

結果として、構成管理は単なる技術的管理ではなく「セキュリティと統制の基盤」として機能し、リスクマネジメントに大きく貢献します。

標準規格・ガイドライン

構成管理は、国際規格や国内指針とも密接に関連しています。代表的なものとしては以下が挙げられます。

- ISO/IEC 20000:ITサービスマネジメントの国際規格。構成管理をサービス品質維持の要件として明記。

- ISO/IEC 27001:情報セキュリティマネジメントシステム(ISMS)。変更管理・構成管理を通じた統制が要求事項に含まれる。

- ITIL:グローバル標準のITサービスマネジメントフレームワーク。構成管理を変更・インシデント対応の基盤と位置付け。

- IPA(情報処理推進機構)ガイドライン:国内向けに、構成管理や変更統制をセキュリティ強化の必須要素として推奨。

これらの規格に準拠することで、外部顧客や監査機関に対して高い信頼性を示せます。特に金融・製造・公共分野では、構成管理の成熟度が取引条件や入札要件となるケースもあります。つまり、構成管理は「内部効率化」だけでなく「対外的な信頼獲得」にも繋がるのです。

構成管理導入のメリットと課題

構成管理を導入すると、安定稼働・効率化・コスト削減・監査対応といった多方面のメリットが得られます。一方で、情報の鮮度維持や運用定着といった課題も少なくありません。

ここでは、メリット・リスク・課題を整理し、導入を検討する際の判断材料を提示します。

構成管理のメリット

構成管理の導入によって得られるメリットは多岐にわたります。ここでは代表的な4つを整理します。

- 安定稼働の実現

- 変更リスクの抑制

- コスト削減と最適化

- 監査対応の強化

1.安定稼働の実現

障害発生時に「どのシステムがどの機器に依存しているか」を可視化できれば、影響範囲を即座に把握できます。結果として切り分け作業が迅速化し、平均復旧時間(MTTR)の短縮につながります。安定稼働は顧客満足度や事業継続性の基盤となる要素です。

2.変更リスクの抑制

リリース計画の段階で依存関係を洗い出し、テスト計画へ反映できるのも構成管理の強みです。これにより、想定外のサービス停止や不具合の発生を未然に防止できます。近年はCI/CDと組み合わせて「変更スピードと安全性の両立」を実現する企業も増えています。

3.コスト削減と最適化

構成情報と資産・契約情報を突き合わせることで、利用されていないソフトウェアの削除やライセンス数の適正化が可能です。これによりITコストを抑えるだけでなく、投資判断の精度も高まります。特にマルチクラウド環境では、この最適化が運用コストの差を大きく左右します。

4.監査対応の強化

正確な構成情報と変更履歴は、内部統制や外部監査の際の「証跡」として機能します。担当者の記憶や属人的な資料に頼らず、システム全体の履歴を提示できるため、規制遵守や顧客からの信頼獲得に直結します。監査対応に割く時間を削減できる点も、実務での大きなメリットです。

構成管理を怠った場合のリスク

一方で、構成管理を導入しない場合は深刻なリスクが伴います。障害発生時に依存関係が把握できず、原因特定に長時間を要し、サービス停止が長期化する恐れがあります。さらに、担当者依存によるブラックボックス化が進み、属人化リスクが増大します。監査やセキュリティ調査で必要な情報を提示できなければ、不適合や規制違反につながり、企業の信頼を損ねる可能性もあります。

つまり「構成管理を怠ること自体が隠れたリスク要因」になるのです。

導入における課題と解決策

構成管理の導入には「情報鮮度の維持」「運用定着の難しさ」「スコープの過大化」といった課題がつきまといます。特に、CMDBを導入しても更新が追いつかず形骸化するケースは珍しくありません。

解決策としては、まず スモールスタート が有効です。重要サービスや基幹システムに限定して始め、成果を可視化しながら範囲を拡大します。次に、自動化ツールを積極的に活用し、更新負荷を軽減することが不可欠です。さらに、差分検知率や更新リードタイムなどの KPIを設定し改善サイクルを回すことで、構成管理を単なる作業ではなく「組織文化」として根付かせられます。

構成管理の導入ステップ

構成管理は単なるデータベース構築ではなく、組織に根付かせるプロセスそのものです。導入を成功させるには段階的なロードマップを描き、現状把握からKPIによる改善までを継続的に回すことが不可欠です。

ここでは、4つの主要ステップを実務的な観点で整理します。

現状の棚卸しとスコープ定義

最初のステップは、既存環境の全体像を明らかにすることです。サーバ、アプリ、ネットワーク、文書などを棚卸しし、どの範囲をCIとして管理対象にするかを決めます。

ここで重要なのは「欲張らない」ことです。全範囲を対象にすると更新が追いつかず、CMDBがすぐに形骸化してしまいます。基幹系や顧客接点システムなど、ビジネスへの影響が大きい部分に絞ってスモールスタートするのが現実的です。

小さく始めて効果を可視化し、経営層や現場の合意を得ながら拡大するアプローチが成功率を高めます。

データ収集設計

次のステップは、CI情報をどう収集・維持するかを設計することです。

Discoveryツールやエージェントによる自動収集は鮮度維持に有効ですが、契約情報や手順書など人間が入力しなければならない情報もあります。そのため「自動+手動のハイブリッド型」が最適解です。また、責任分担を明確にすることも欠かせません。「新規サーバ導入時は情シスが登録」「アプリ更新時は開発部門が入力」といったルールを定めることで、情報の抜け漏れを防げます。

データ収集設計はCMDBの信頼性を左右する最初の分岐点といえるでしょう。

プロセス、運用契約の策定

構成管理は継続的に運用されなければ意味がありません。そのため、明文化されたプロセスとルールを整備することが必要です。

例えば、CIの命名規約や更新フローを標準化し、変更管理や監査プロセスと密接に結びつける仕組みをつくります。さらに、SLAや責任分担を契約や社内規程として明記し、属人的運用を排除することも重要です。

こうしたルールが曖昧なまま導入を進めると、結局「やる人がいない」「更新されない」という失敗に陥ります。逆に、内部統制や監査の仕組みに組み込めれば「必ず実施される業務」として定着させられます。

KPIモニタリング

最後に必要なのは、導入効果を定量的に把握する仕組みです。差分検知率、変更反映リードタイム、CI網羅率といったKPIを設計し、定期的にレビューを行います。例えば「差分検知率90%以上」「変更反映48時間以内」といった目標を設定すれば、改善サイクルを回しやすくなります。

ここで重要なのは、KPIを単なる評価ではなく「現場の改善行動につながる指標」として運用することです。定期レビューを通じて改善施策を打ち続けることで、構成管理は形骸化せず、組織文化として根付いていきます。

| ステップ | 目的 | 実務上のポイント | 失敗しやすい例 |

|---|---|---|---|

| 現状の棚卸しとスコープ定義 | 管理対象を明確化し、優先度を設定 | 基幹システムや重要サービスからスモールスタート | いきなり全範囲を対象にして形骸化 |

| データ収集設計 | CI情報を効率的に収集・更新 | Discoveryによる自動収集+契約/手順情報の手動補完 | 責任分担を曖昧にして更新漏れ |

| プロセス・運用ルール策定 | 継続的に回る仕組みを構築 | 命名規約や更新手順を標準化、SLAに組み込み | 属人的運用に依存し形骸化 |

| KPIモニタリング | 定着度・改善度を定量的に把握 | 差分検知率・反映リードタイム・CI網羅率を測定 | KPIを「監視」だけにして改善につなげない |

構成管理のベストプラクティス

現場で成果を上げている企業に共通するのは、自動化の徹底・他システムとの連携・改善文化の定着 という3つの要素です。ここでは、それぞれの具体的なアプローチを解説します。

自動化による効率化

構成管理の成否を分ける最大のポイントは自動化です。サーバ設定やソフトウェア配布を人手で行うと、作業負荷が大きいだけでなく、ヒューマンエラーによる不具合が発生しやすくなります。AnsibleやPuppetなどのツールを使ってInfrastructure as Code(IaC)の考え方を導入すれば、大規模環境にも短時間で一貫性のある構成を適用できます。

これにより工数削減だけでなく、再現性・セキュリティ・監査対応の質も大幅に向上します。自動化は効率化のための施策であると同時に、品質保証の手段でもあるのです。

サービスデスクや監視システムとの連携

構成管理は単独では効果を発揮しづらく、他の運用プロセスと組み合わせることで真価を発揮します。

サービスデスクと連携すれば、インシデント発生時にチケットへ関連CI情報を自動付与でき、一次対応のスピードが向上します。監視システムと連携すれば、障害検知時に依存関係を即座に参照し、切り分け作業を迅速化できます。さらに、構成変更と監視ルールを連動させれば「変更後に発生する予期せぬ不具合」を早期に発見でき、安定稼働を支えます。

このように、構成管理を他システムと有機的に結びつけることで、運用の全体最適化 が可能になります。

継続改善と成熟度向上

構成管理は一度仕組みを作って終わりではなく、改善サイクルを回し続けることが重要です。初期段階ではCIの範囲を限定しても、運用が定着してきたら対象を拡張し、徐々に成熟度を高めるのが自然な流れです。その際には、差分検知率・更新リードタイム・監査指摘件数といったKPIを設定し、定期的にレビューを行うことが有効です。改善ポイントを洗い出し、施策を実行して再評価することで、「記録と実体の乖離」を最小化できます。

さらに、最新の標準規格や技術トレンドを取り込み続けることで、構成管理の仕組みを常にアップデートし、組織全体の運用品質を底上げできます。

IT運用が「仕組み」ではなく「個人の工夫」に頼り切っていませんか?

問い合わせ対応やトラブル対応は、なんとか現場でこなせている。でも、その一つひとつが属人的で、記録にも残らず、再発防止にもつながらない。対応フローがないまま各自の判断で進み、引き継ぎも曖昧、情報も散在していく。こうした状態では、どれだけツールを導入しても、改善は一向に進みません。なぜなら、ITサービス運用に本当に必要なのは、「仕組みの設計」だからです。

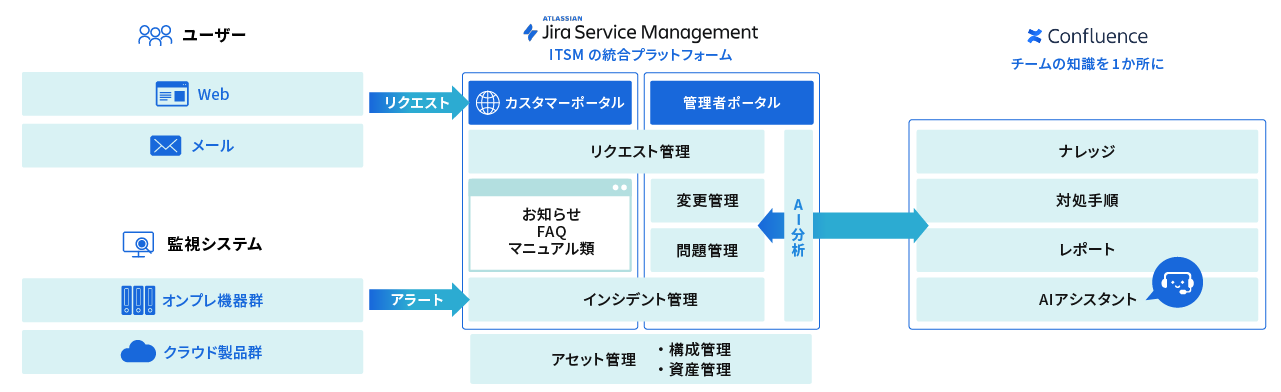

DTSのITSM導入支援サービスは、Jira Service Managementを用いて、バラバラな対応ルールや情報の分断を解消し、IT運用をプロセスと責任で回る“仕組み”に変える支援を行います。

IT運用を整備し、対応品質を標準化する「ITSM導入支援サービス」

DTSのITSM導入支援サービスは、Jira Service Managementを活用し、バラバラな対応ルールや情報の分断を解消し、IT運用をプロセスと責任で回る“仕組み”に変える支援を行います。

単なるツールの導入ではなく、現場の業務にフィットするプロセス・ルール・役割設計を支援することで、判断の基準化・対応の再現性・組織的なナレッジ活用を実現します。

数ある運用改善サービスの中でも、DTSのITSM導入支援が選ばれる理由は、以下の3つです。

- 分散された問い合わせ窓口の一元管理化

- そもそもの問い合わせを削減

- AIと自動化で応答スピードと精度を強化

それぞれの特徴についてご紹介していきます。

分散された問い合わせ窓口の一元管理化

DTSでは、Jira Service Managementを活用し、すべての問い合わせを1つのポータルに集約。 カテゴリ別のフォームで自動分類・チケット発行し、対応の可視化とステータス管理を実現します。

加えて、対応者・対応履歴・進捗状況をリアルタイムで共有できるため、 属人化・対応漏れ・情報のブラックボックス化を防止し、“見えるIT運用”へと変革します。

そもそもの問い合わせを削減

「また同じ質問がきた」「担当者が変わると引き継げない」こうした問い合わせは、対応するほど増えていく構造的な問題です。

ReSMでは、問い合わせ傾向を分析し、ナレッジベースやFAQを整備。再発しやすい問い合わせには自己解決できる導線をあらかじめ用意し、問い合わせ件数そのものを減らす仕組みを設計します。

AIと自動化で応答スピードと精度を強化

チケット対応に人手がかかりすぎる、初動のレスポンスが遅い―― そんな課題には、AIチャットやワークフロー自動化の活用が効果的です。

DTSでは、Jira Service Management上でAIによる問い合わせ分類や自動返信・自動アサインなどの設計を支援。 現場の負担を減らしながら、スピードと正確性の両立した対応体制を実現します。

この記事の著者

近い課題のコラムを見る

関連するサービス

お問い合わせ

依頼内容に迷っているときは、課題の整理からお手伝いします。

まずはお悩みをご相談ください。

-

システム運用監視・保守サービスReSM(リズム)ご紹介資料

クラウドの導入から24時間365日のシステム運用監視まで、ITシステムのインフラをトータルでサポートするReSM(リズム)サービスについて詳しく説明します。

-

4つのポイントで学ぶ「失敗しないベンダー選び」

運用アウトソーシングを成功させる第一歩は、サービスベンダーの選択です。この資料ではサービスベンダーを選択するポイントを4つ紹介します。